Учетные данные предоставляют безопасный способ управления API-ключами, токенами и подключениями к сторонним сервисам в ваших рабочих процессах. Вместо того чтобы жестко прописывать конфиденциальные значения в рабочий процесс, вы храните их как учетные данные и ссылаетесь на них во время выполнения.

AACFlow поддерживает две категории учетных данных: секреты для статических значений, таких как API-ключи, и OAuth-аккаунты для аутентифицированных подключений к сервисам, таким как Google или Slack.

Начало работы

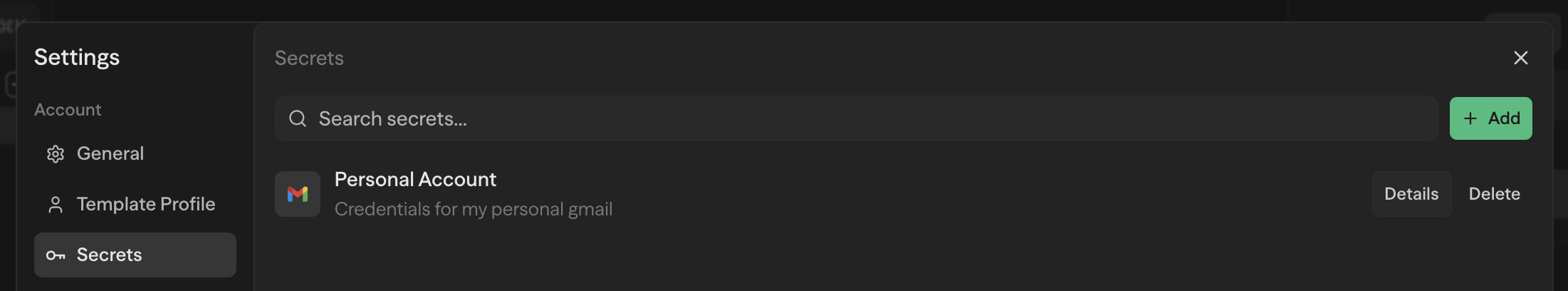

Для управления учетными данными откройте Настройки вашего рабочего пространства и перейдите на вкладку Секреты.

Отсюда вы можете искать, создавать и удалять как секреты, так и OAuth-подключения.

Секреты

Секреты — это пары ключ-значение, которые хранят конфиденциальные данные, такие как API-ключи, токены и пароли. Каждый секрет имеет ключ (используется для ссылки на него в рабочих процессах) и значение (фактический секрет).

Создание секрета

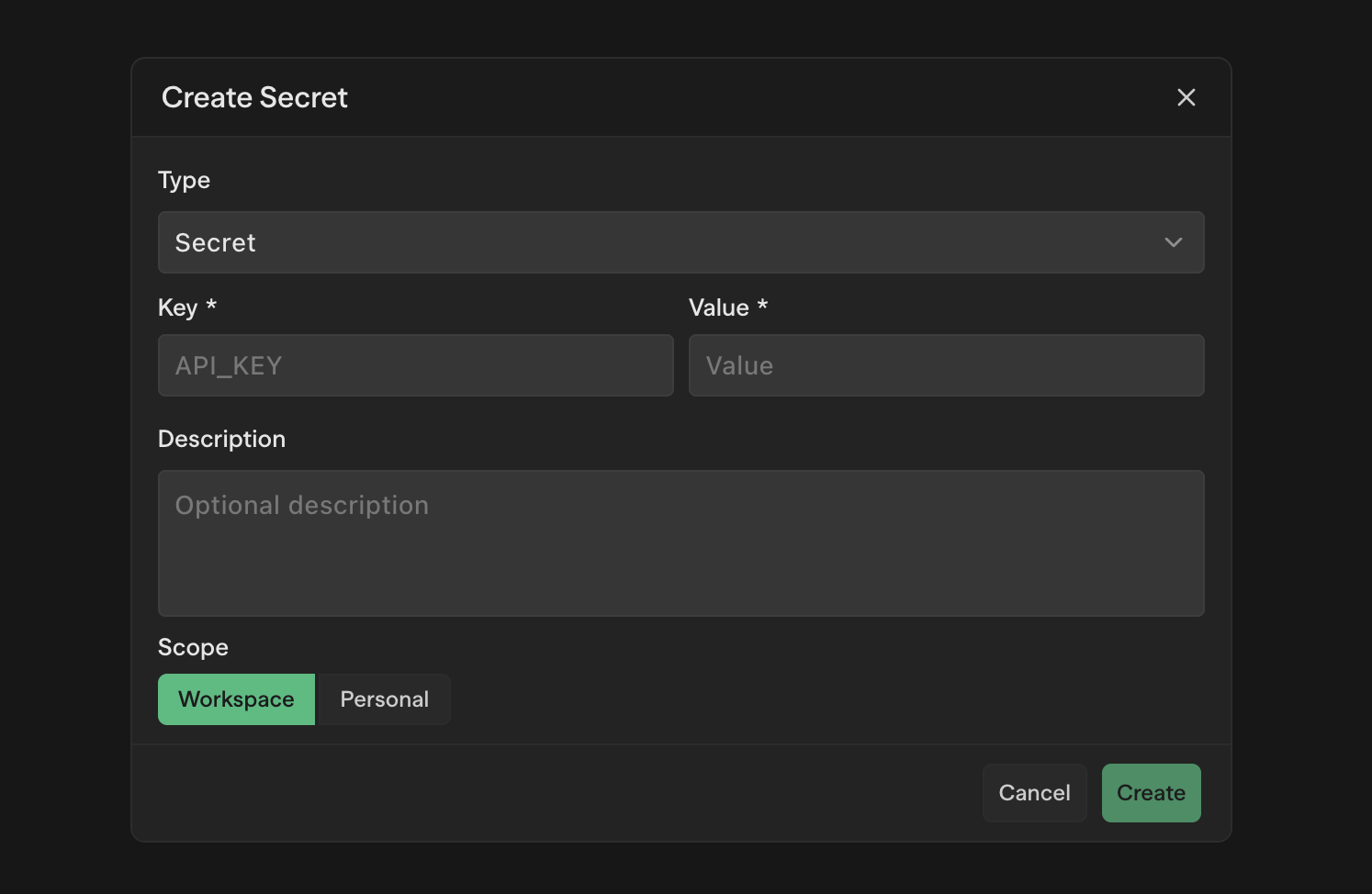

Нажмите + Добавить и выберите Секрет в качестве типа

Введите Ключ (только буквы, цифры и подчеркивания, например OPENAI_API_KEY)

Введите Значение

При необходимости добавьте Описание, чтобы помочь вашей команде понять, для чего нужен этот секрет

Выберите Область видимости — Рабочее пространство или Личное

Нажмите Создать

Использование секретов в рабочих процессах

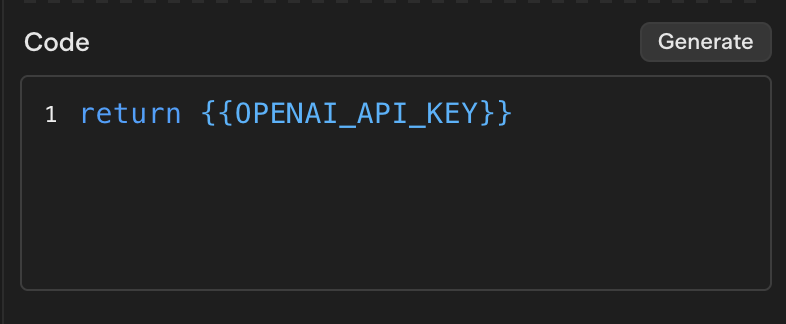

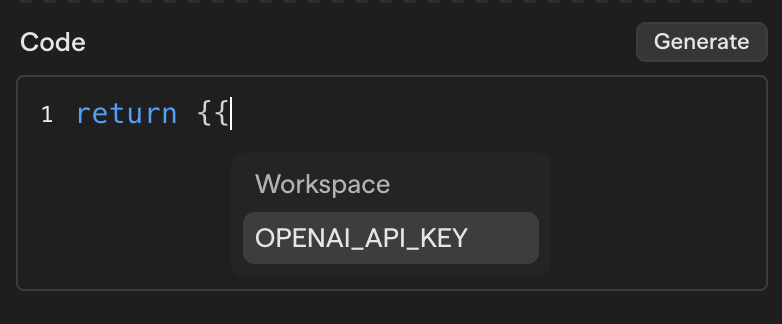

Чтобы сослаться на секрет в любом поле ввода, введите {{, чтобы открыть выпадающий список. В нем будут показаны ваши доступные секреты, сгруппированные по области видимости.

Выберите секрет, который хотите использовать. Ссылка будет выделена синим цветом, указывая на то, что она будет разрешена во время выполнения.

Значения секретов никогда не раскрываются в редакторе рабочих процессов или логах. Они разрешаются только во время выполнения.

Массовый импорт

Вы можете импортировать несколько секретов одновременно, вставив содержимое в формате .env:

- Нажмите + Добавить, затем переключитесь в режим Массовый импорт

- Вставьте ваши переменные окружения в формате

КЛЮЧ=ЗНАЧЕНИЕ - Выберите область видимости для всех импортированных секретов

- Нажмите Создать

Парсер поддерживает стандартные пары КЛЮЧ=ЗНАЧЕНИЕ, значения в кавычках, комментарии (#) и пустые строки.

OAuth-аккаунты

OAuth-аккаунты — это аутентифицированные подключения к сторонним сервисам, таким как Google, Slack, GitHub и другим. AACFlow обрабатывает OAuth-поток, хранение токенов и автоматическое обновление.

Вы можете подключить несколько аккаунтов на одного провайдера — например, два отдельных аккаунта Gmail для разных рабочих процессов.

Подключение OAuth-аккаунта

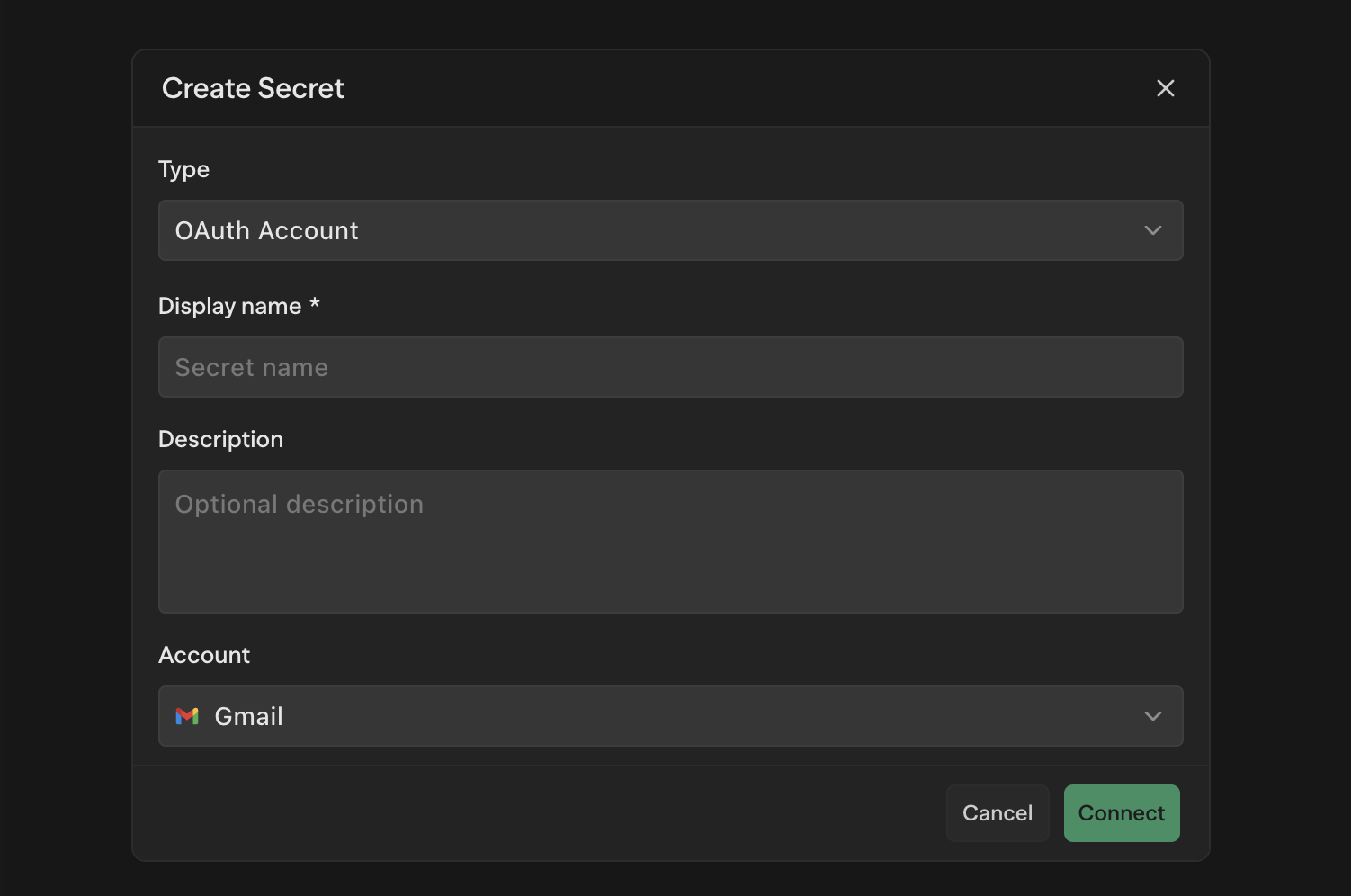

Нажмите + Добавить и выберите OAuth-аккаунт в качестве типа

Введите Отображаемое имя для идентификации этого подключения (например, "Рабочий Gmail" или "Маркетинговый Slack")

При необходимости добавьте Описание

Выберите Провайдера аккаунта из выпадающего списка

Нажмите Подключить и завершите процесс авторизации

Использование OAuth-аккаунтов в рабочих процессах

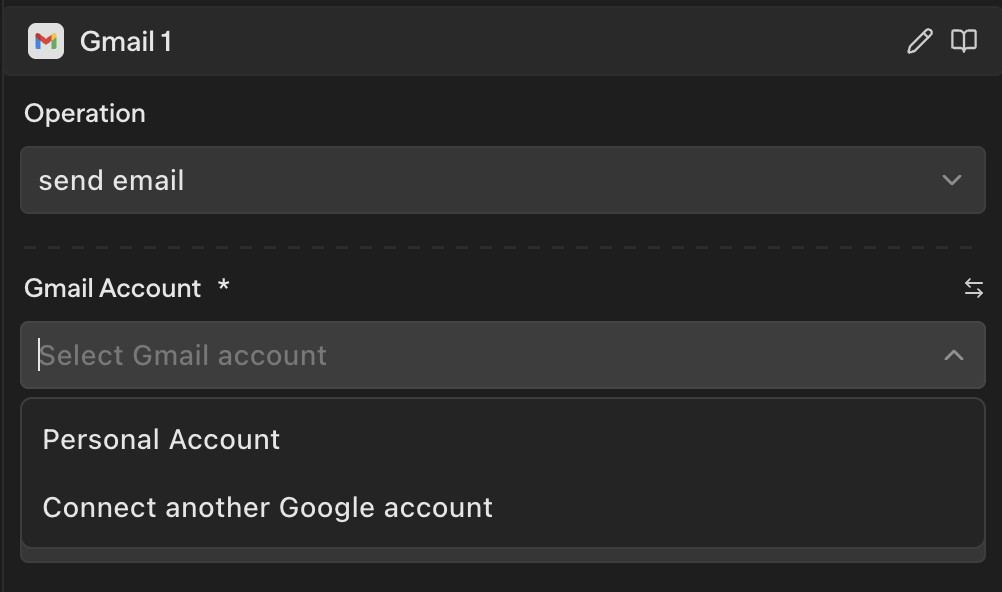

Блоки, требующие аутентификации (например, Gmail, Slack, Google Sheets), отображают выпадающий список выбора учетных данных. Выберите OAuth-аккаунт, который должен использовать блок.

Вы также можете подключить дополнительные аккаунты непосредственно из блока, выбрав Подключить другой аккаунт в нижней части выпадающего списка.

Если блок требует OAuth-подключения и ни один не выбран, рабочий процесс завершится ошибкой на этом шаге.

Рабочее пространство vs. Личное

Учетные данные могут быть ограничены вашим рабочим пространством (общими с вашей командой) или сохранены как личные (приватные для вас).

| Рабочее пространство | Личное | |

|---|---|---|

| Видимость | Все участники рабочего пространства | Только вы |

| Использование в рабочих процессах | Любой участник может использовать | Только вы можете использовать |

| Лучше всего подходит для | Производственные рабочие процессы, общие сервисы | Тестирование, личные API-ключи |

| Кто может редактировать | Администраторы рабочего пространства | Только вы |

| Автоматически делится | Да — все участники получают доступ при создании | Нет — доступ есть только у вас |

Когда секрет рабочего пространства и личный секрет имеют одинаковое имя ключа, приоритет имеет секрет рабочего пространства.

Порядок разрешения

Когда рабочий процесс выполняется, AACFlow разрешает секреты в следующем порядке:

- Сначала проверяются секреты рабочего пространства

- Личные секреты используются как запасной вариант — от пользователя, который запустил выполнение (вручную) или владельца рабочего процесса (автоматические запуски через API, вебхук или расписание)

Контроль доступа

Каждые учетные данные имеют контроль доступа на основе ролей:

- Администратор — может просматривать, редактировать, удалять и управлять доступом

- Участник — может использовать учетные данные в рабочих процессах (только чтение)

Когда вы создаете секрет рабочего пространства, всем текущим участникам рабочего пространства автоматически предоставляется доступ. Личные секреты по умолчанию доступны только вам.

Совместное использование учетных данных

Чтобы поделиться учетными данными с конкретными членами команды:

- Нажмите Подробности на учетных данных

- Пригласите участников по электронной почте

- Назначьте им роль Администратор или Участник

Рекомендации

- Используйте учетные данные рабочего пространства для продакшена, чтобы рабочие процессы работали независимо от того, кто их запускает

- Используйте личные учетные данные для разработки, чтобы держать тестовые ключи отдельно

- Давайте ключам описательные имена —

STRIPE_SECRET_KEYвместоKEY1 - Подключайте несколько OAuth-аккаунтов, когда вам нужны разные разрешения или идентичности для каждого рабочего процесса

- Никогда не жестко прописывайте секреты в полях ввода рабочего процесса — всегда используйте ссылки

{{КЛЮЧ}}